O localizador intelixente AirTag non leva nin sequera no mercado dúas semanas e xa foi pirateado. Disto foi o experto alemán en seguridade Thomas Roth, quen se chama Stack Smashing, quen puido penetrar directamente no microcontrolador e modificar posteriormente o seu firmware. O experto informou de todo a través de publicacións en Twitter. Foi a intrusión no microcontrolador a que lle permitiu cambiar o enderezo URL ao que se refire entón o AirTag en modo de perda.

Siss!!! Despois de horas de probar (e bloquear 2 AirTags) conseguín entrar no microcontrolador do AirTag! 🥳🥳🥳

/cc @colinoflynn @LennertWo pic.twitter.com/zGALc2S2Ph

- stacksmashing (@ghidraninja) Pode 8, 2021

Na práctica, funciona para que cando un localizador deste tipo estea en modo de perda, alguén o atope e o poña no seu iPhone (para comunicación mediante NFC), o teléfono ofrécelle abrir un sitio web. Así funciona normalmente o produto, cando posteriormente se refire a información introducida directamente polo propietario orixinal. De todos os xeitos, este cambio permite aos hackers escoller calquera URL. O usuario que posteriormente atope o AirTag pode acceder a calquera sitio web. Roth tamén compartiu un pequeno vídeo en Twitter (ver máis abaixo) que mostra a diferenza entre un AirTag normal e un pirateado. Ao mesmo tempo, non debemos esquecer mencionar que entrar no microcontrolador é o maior obstáculo para manipular o hardware do dispositivo, que agora se fixo de todos os xeitos.

Por suposto, esta imperfección é facilmente explotada e pode ser perigosa en mans equivocadas. Os piratas informáticos poderían utilizar este procedemento, por exemplo, para o phishing, onde atraerían datos confidenciais das vítimas. Ao mesmo tempo, abre a porta a outros fans que agora poden comezar a modificar o AirTag. De momento non está claro como vai tratar Apple con isto. O peor dos casos é que o localizador modificado deste xeito aínda estará totalmente funcional e non se pode bloquear remotamente na rede Find My. A segunda opción soa mellor. Segundo ela, o xigante de Cupertino podería tratar este feito a través dunha actualización de software.

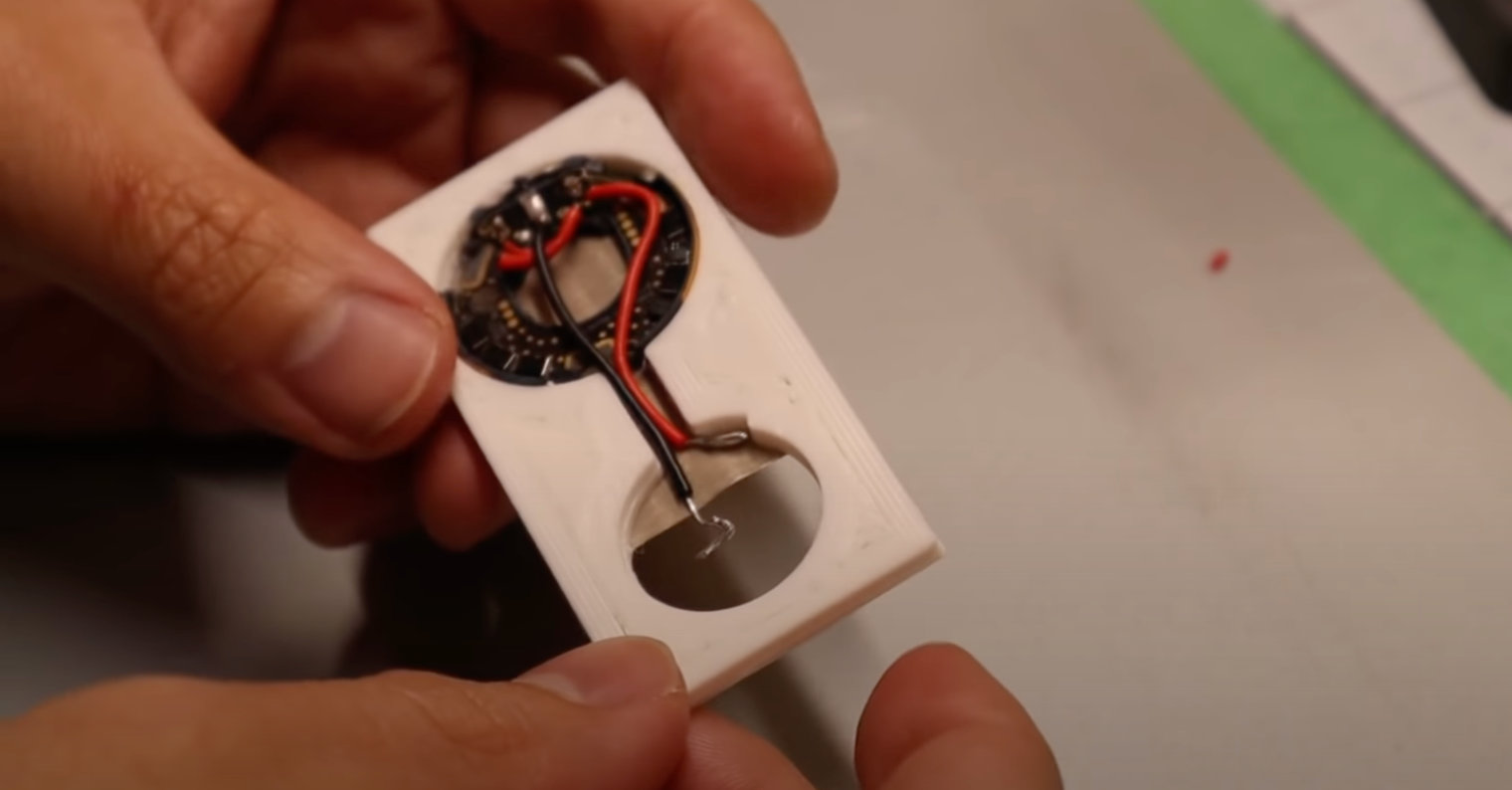

Construíu unha demostración rápida: AirTag con URL NFC modificado 😎

(Cables usados só para a alimentación) pic.twitter.com/DrMIK49Tu0

- stacksmashing (@ghidraninja) Pode 8, 2021

Podería ser interesache

Só unha sensación, unha burbulla inflada innecesariamente. Isto non ten un impacto importante no propósito principal do AirTag. Non creo que teñamos que preocuparnos por algún pirateo masivo dos nosos chaves.

E que logrou? Non vexo como podería ser bo para ninguén.

Si, esa é a famosa seguridade de Apple :-(

Para min, AirTag é un dispositivo completamente inútil! Hai moitos outros no mercado, coas mesmas funcións, e como extra por un terzo do prezo :-)