A seguridade do ordenador e dos teléfonos intelixentes está a mellorar constantemente. Aínda que as tecnoloxías actuais son relativamente seguras e Apple tenta corrixir as brechas de seguridade de inmediato na maioría dos casos, aínda non se pode garantir que o teu dispositivo non sexa pirateado. Os atacantes poden utilizar varios métodos para facelo, a maioría das veces confiando na falta de atención dos usuarios e na súa ignorancia. Non obstante, a axencia gobernamental dos Estados Unidos National Cyber Security Center (NCSC) deuse a coñecer agora, advertindo dos posibles riscos e publicando 10 consellos prácticos para previr estes problemas. Entón, vexámolos xuntos.

Podería ser interesache

Actualiza o SO e as aplicacións

Como xa mencionamos na propia introdución, (non só) Apple tenta corrixir todos os buracos de seguridade coñecidos de forma oportuna mediante actualizacións. Dende este punto de vista, está claro que para acadar a máxima seguridade é necesario que se dispoña sempre do sistema operativo máis actualizado, que asegure case a maior protección contra os erros mencionados, que doutro xeito poderían ser explotados. en beneficio dos atacantes. No caso dun iPhone ou iPad, pode actualizar o sistema a través de Configuración > Xeral > Actualización de software.

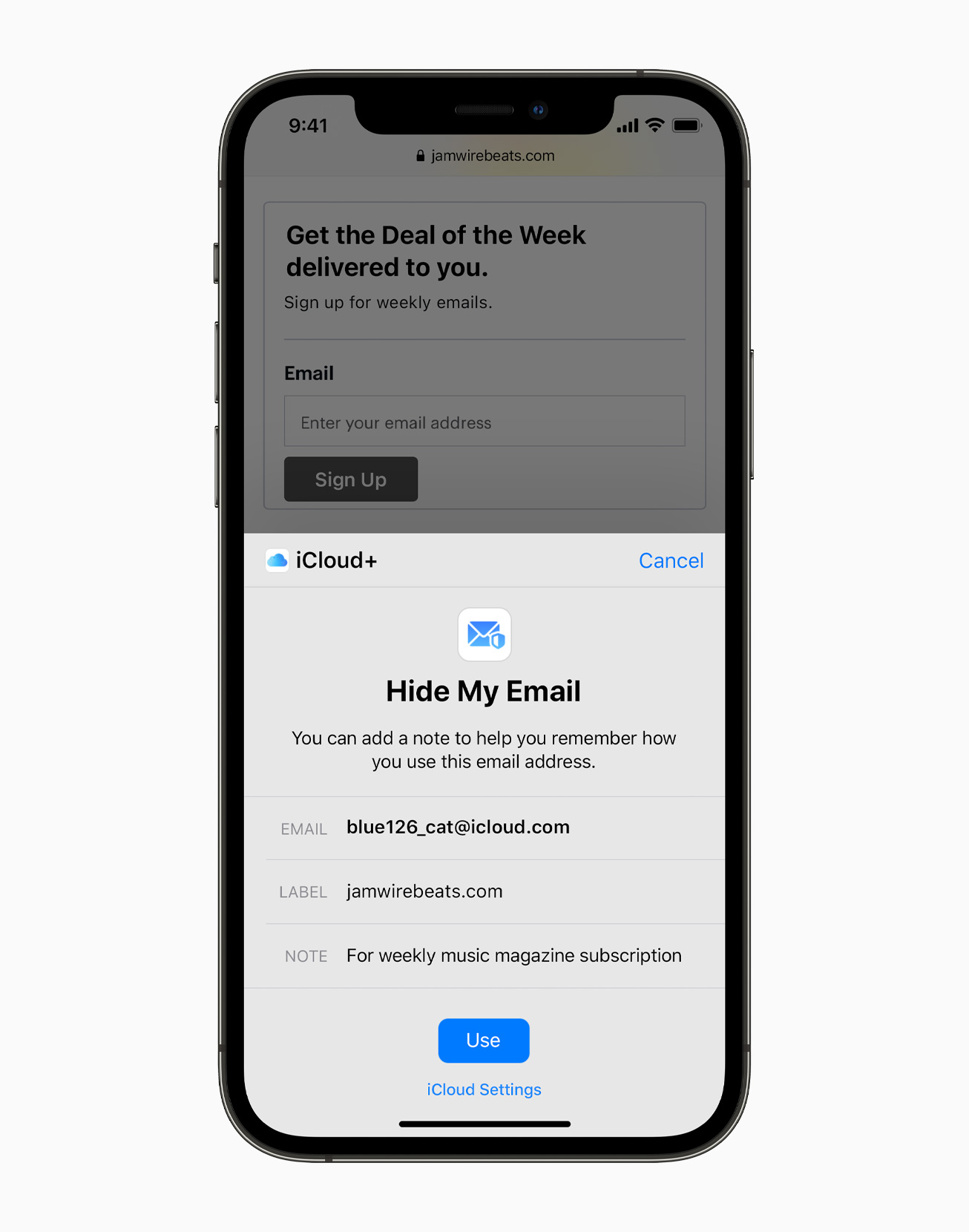

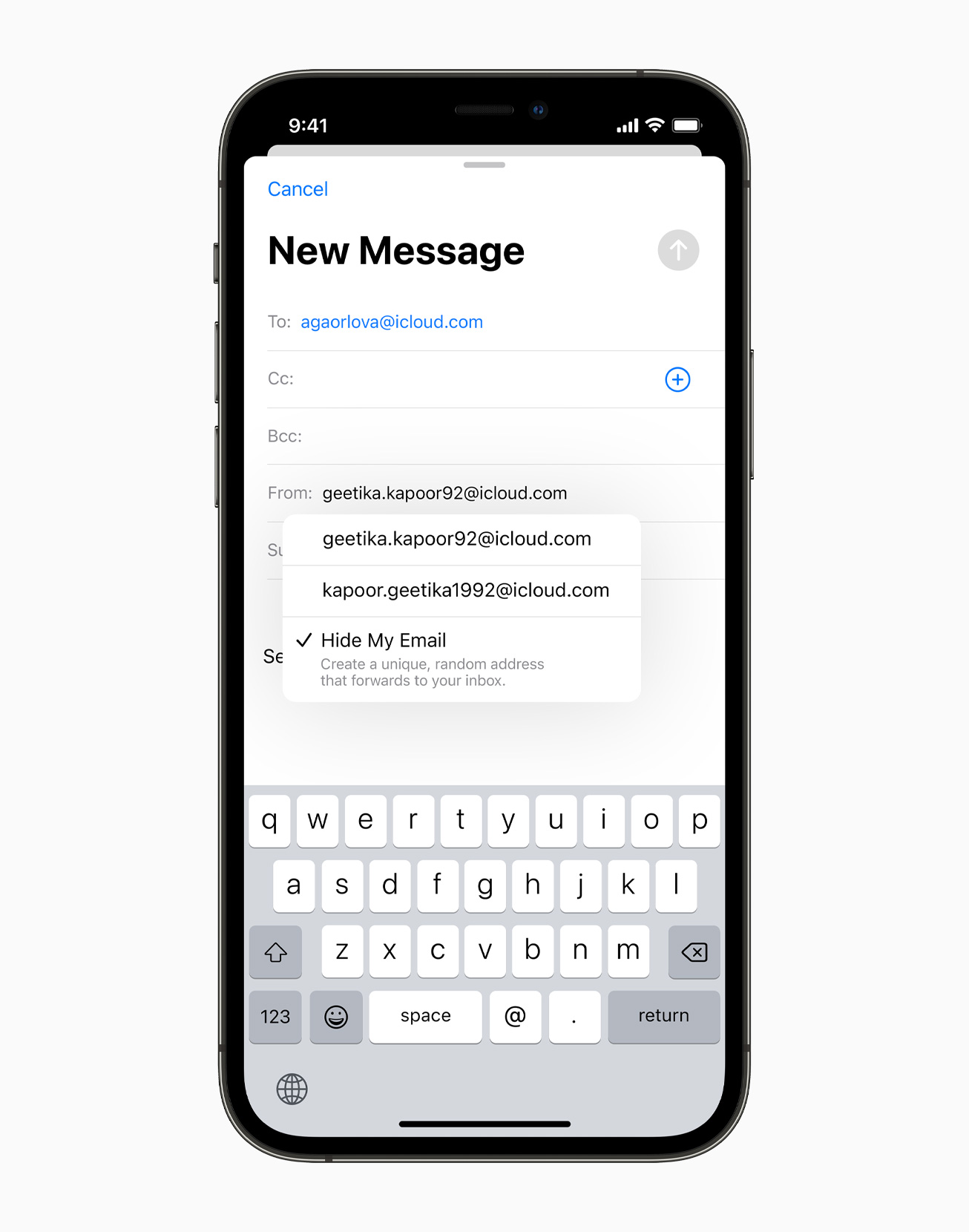

Teña coidado cos correos electrónicos de estraños

Se chega un correo electrónico dun remitente descoñecido á túa caixa de entrada, sempre debes ter coidado. Hoxe en día, os casos do chamado phishing son cada vez máis comúns, nos que un atacante finxe ser unha autoridade verificada e intenta atraer información confidencial de ti -por exemplo, números de tarxetas de pago e outros- ou tamén pode abusar dos usuarios. confiar e piratear directamente os seus dispositivos.

Coidado coas ligazóns e anexos sospeitosos

Aínda que a seguridade dos sistemas actuais está a un nivel completamente diferente do que estaba, por exemplo, hai dez anos, isto non significa que estea 100% seguro en Internet. Nalgúns casos, todo o que tes que facer é abrir un correo electrónico, ligazón ou anexo e, de súpeto, o teu dispositivo pode ser atacado. Polo tanto, non é de estrañar que se recomenda constantemente que non abra ningún dos elementos mencionados cando se trata de correos electrónicos e mensaxes de remitentes descoñecidos. Realmente poderías arruinarte.

Este método volve estar relacionado co phishing mencionado anteriormente. Os atacantes adoitan suplantar, por exemplo, empresas bancarias, telefónicas ou estatais, que poden gañar a confianza xa mencionada. Todo o correo electrónico pode parecer serio, pero, por exemplo, a ligazón pode levar a un sitio web non orixinal cun deseño practicamente descrito. Posteriormente, todo o que fai falta é un momento de falta de atención e de súpeto entregas os datos de inicio de sesión e outra información á outra parte.

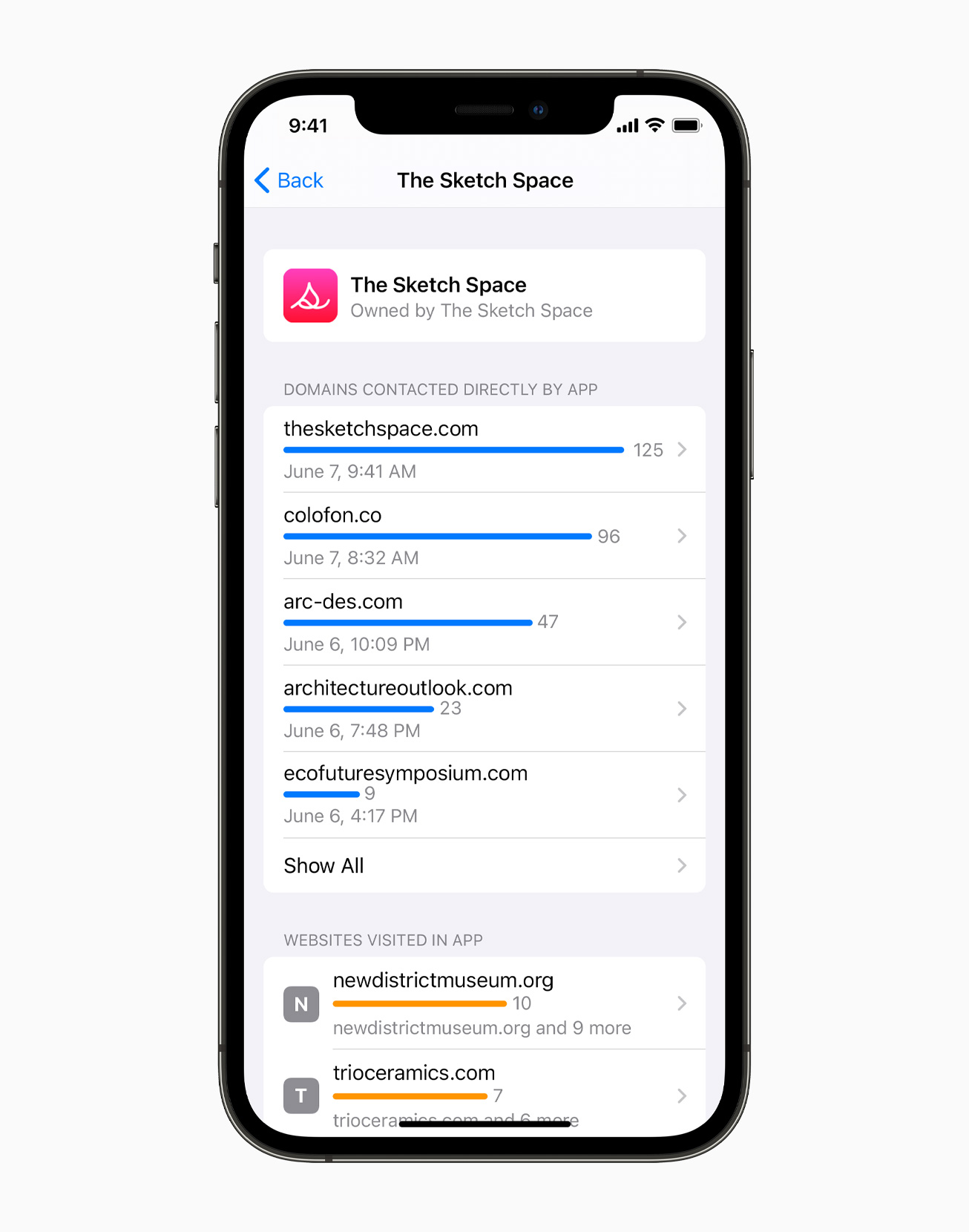

Consulta as ligazóns

Tocamos este punto xa no punto anterior. Os atacantes poden enviarche unha ligazón que parece completamente normal a primeira vista. Só fai falta unha letra lanzada e, ao facer clic nela, redirixe ao sitio web do atacante. Ademais, esta práctica non é nada complicada e pode ser facilmente abusada. Os navegadores de Internet na gran maioría dos casos usan as chamadas fontes sans-serif, o que significa que, por exemplo, unha letra L minúscula pode substituírse por unha I maiúscula sen que se decate a primeira vista.

Se atopas unha ligazón de aspecto normal dun remitente descoñecido, definitivamente non deberías facer clic nel. Pola contra, é moito máis seguro abrir o navegador e ir ao sitio da forma tradicional. Ademais, na aplicación de correo nativa de iPhone e iPad, podes manter o dedo sobre unha ligazón para ver unha vista previa de onde vai realmente a ligazón.

Reinicia o teu dispositivo de cando en vez

Quizais non esperes que o Centro Nacional de Seguridade Cibernética dos Estados Unidos recomende reiniciar o teu dispositivo de cando en vez. Non obstante, este procedemento trae consigo varios beneficios interesantes. Non só borrará a súa memoria temporal e teoricamente aumentará o rendemento, senón que, ao mesmo tempo, pode desfacerse do software perigoso que teoricamente podería estar durmindo nalgún lugar da devandita memoria temporal. Isto débese a que algúns tipos de malware "manteñen vivos" a través da memoria temporal. Por suposto, a frecuencia con que reinicias o dispositivo depende enteiramente de ti, xa que depende de varios factores. NCSC recomenda polo menos unha vez por semana.

Protéxete cun contrasinal

Hoxe en día é moi sinxelo protexer o teu dispositivo. Porque temos sistemas sofisticados como Touch ID e Face ID á nosa disposición, que dificultan moito máis romper a seguridade. O mesmo ocorre cos teléfonos móbiles con sistema operativo Android, que dependen maioritariamente dun lector de pegadas dixitais. Ao mesmo tempo, protexendo o teu iPhone ou iPad mediante un bloqueo de código e unha autenticación biométrica, cifras automaticamente todos os datos do teu dispositivo. En teoría, é practicamente imposible acceder a estes datos sen (adiviñar) o contrasinal.

Podería ser interesache

Aínda así, os dispositivos non son irrompibles. Con equipos profesionais e coñecementos axeitados, practicamente todo é posible. Aínda que nunca te atopes cunha ameaza semellante, xa que é improbable que sexas o obxectivo de ataques cibernéticos sofisticados, aínda paga a pena considerar se sería mellor reforzar a seguridade dalgún xeito. Neste caso, recoméndase escoller un contrasinal alfanumérico máis longo, que pode tardar anos en crackearse, a non ser que estableza o seu nome ou a cadea "123456".

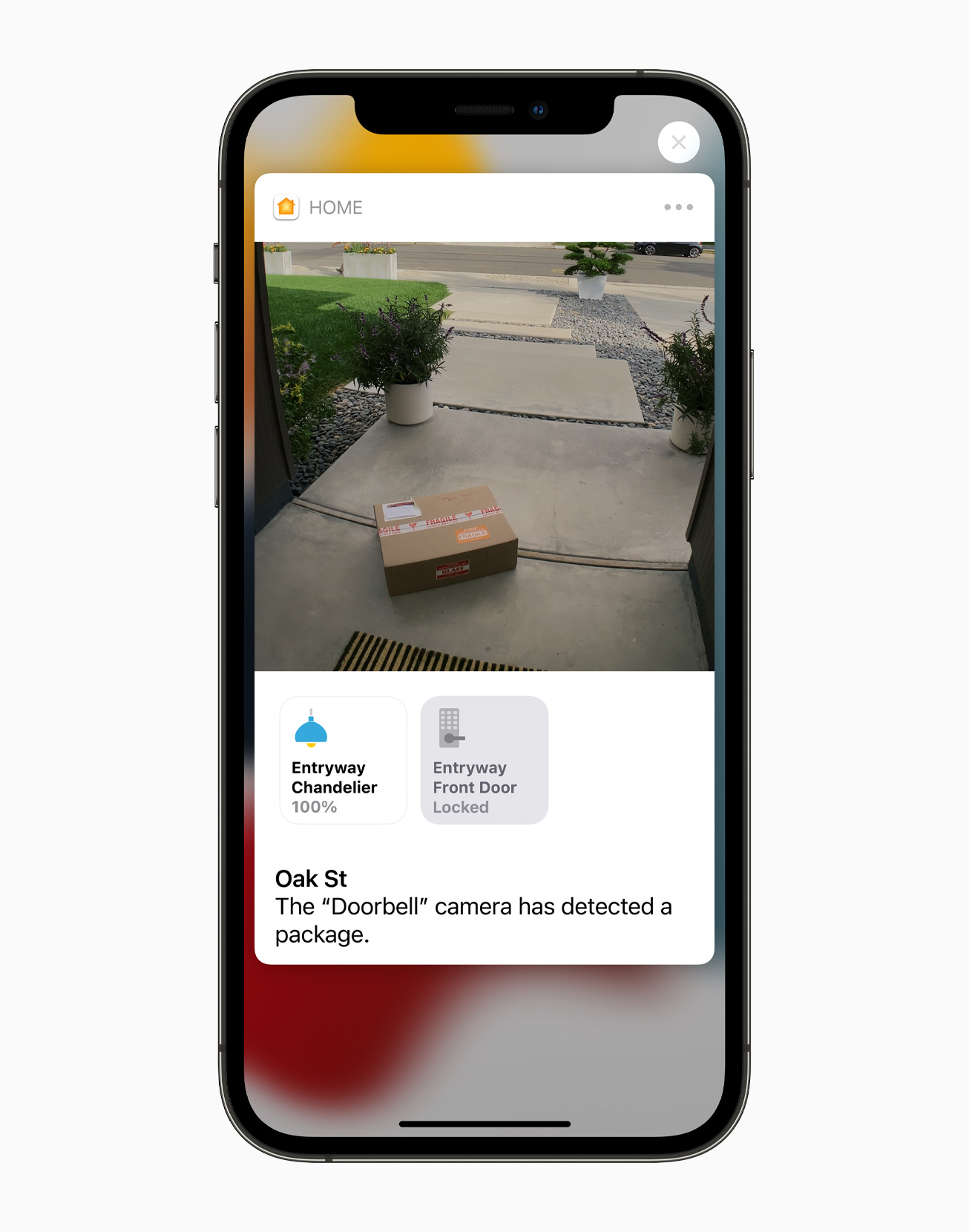

Ter control físico sobre o dispositivo

Hackear un dispositivo de forma remota pode ser bastante complicado. Pero é peor cando un atacante obtén acceso físico, por exemplo, a un teléfono determinado, nese caso pode tardar só uns minutos en piratear nel ou plantar malware. Por este motivo, a axencia gobernamental recomenda que coide o dispositivo e, por exemplo, se asegure de que o dispositivo estea bloqueado cando o poña nunha mesa, no peto ou nunha bolsa.

Ademais, o Centro Nacional de Ciberseguridade engade que se, por exemplo, unha persoa descoñecida che preguntase se podería chamalo en caso de emerxencia, aínda podes axudala. Só tes que ter moito coidado e, por exemplo, esixir que teclees o número de teléfono do destinatario ti mesmo e despois regales o teu teléfono. Por exemplo, un iPhone deste tipo tamén se pode bloquear durante unha chamada activa. Neste caso, só tes que activar o modo de altofalante, bloquear o dispositivo co botón lateral e despois volver ao auricular.

Usa unha VPN de confianza

Unha das mellores formas de manter a túa privacidade e seguridade en liña é usar un servizo VPN. Aínda que un servizo VPN pode cifrar a conexión de forma bastante fiable e enmascarar a súa actividade do provedor de Internet e dos servidores visitados, é moi importante que utilice un servizo verificado e de confianza. Hai unha pequena captura nel. Neste caso, practicamente pode ocultar a súa actividade en liña, enderezo IP e localización de case todas as partes, pero é comprensible que o provedor de VPN teña acceso a estes datos. Non obstante, os servizos de boa reputación garanten que non almacenan ningunha información sobre os seus usuarios. Por este motivo, tamén é apropiado decidir se pagarás máis por un provedor verificado ou probarás cunha empresa máis fiable que ofreza servizos VPN de balde, por exemplo.

Podería ser interesache

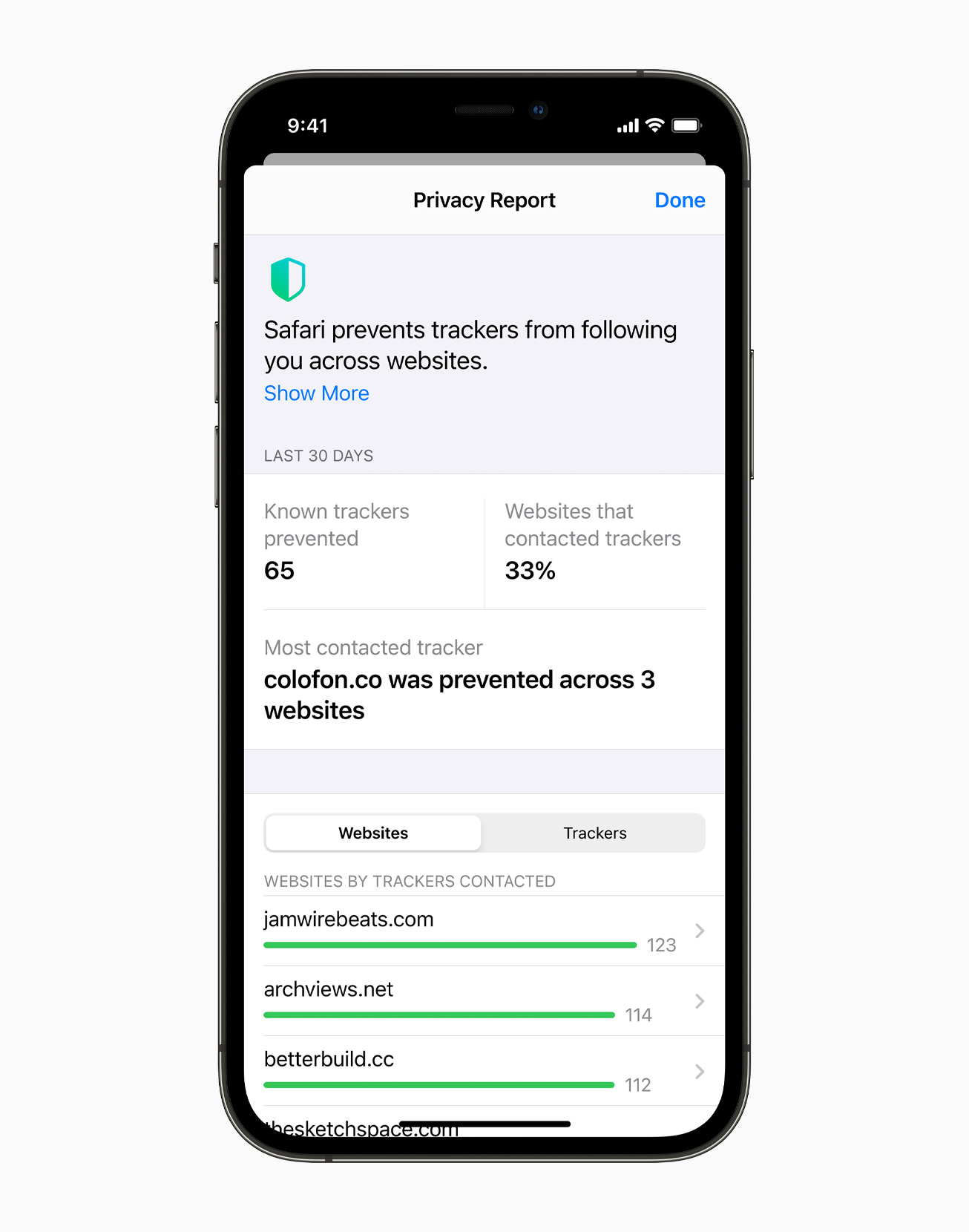

Desactivar os servizos de localización

A información sobre a localización do usuario é moi valiosa en diversos sectores. Poden converterse nunha gran ferramenta para os comerciantes, por exemplo, no que se refire á publicidade, pero por suposto que os ciberdelincuentes tamén están interesados neles. Este problema resólvese en parte cos servizos VPN, que poden enmascarar o teu enderezo IP e a túa localización, pero desafortunadamente non para todos. Certamente tes varias aplicacións no teu iPhone con acceso aos servizos de localización. Estas aplicacións poden tomar a localización exacta do teléfono. Podes eliminar o seu acceso en Configuración > Privacidade > Servizos de localización.

Podería ser interesache

Usa o sentido común

Como xa indicamos varias veces, practicamente ningún dispositivo é totalmente resistente ao hackeo. Ao mesmo tempo, isto non significa que sexa algo demasiado sinxelo e común. Grazas ás posibilidades actuais, é relativamente fácil defenderse contra estes casos, pero o usuario debe ser coidadoso e empregar sobre todo o sentido común. Por este motivo, debes ter coidado coa túa información confidencial e, por suposto, non premer en todas as ligazóns que un príncipe nixeriano autoproclamado envía ao teu correo electrónico.

Adam Kos

Adam Kos